Dans un monde où la protection de nos espaces devient essentielle, les systèmes de surveillance jouent un rôle crucial. Ce document se propose d’explorer les fonctionnalités et l’utilisation d’un appareil de sécurité conçu pour assurer la tranquillité d’esprit de ses utilisateurs. En se concentrant sur la configuration et les options disponibles, nous souhaitons offrir une compréhension approfondie de cet équipement sophistiqué.

La maîtrise de cet outil permet non seulement de sécuriser des environnements, mais également de gérer des alertes et des notifications en temps réel. Grâce à des interfaces conviviales et des instructions claires, chaque utilisateur peut tirer parti de toutes les capacités offertes. Dans ce contexte, une approche méthodique est essentielle pour exploiter pleinement les avantages de cette technologie.

Nous aborderons donc les étapes d’installation, les fonctionnalités principales, ainsi que les conseils pratiques pour garantir un fonctionnement optimal. En découvrant les diverses options, vous serez mieux préparé à répondre aux besoins de sécurité qui vous concernent.

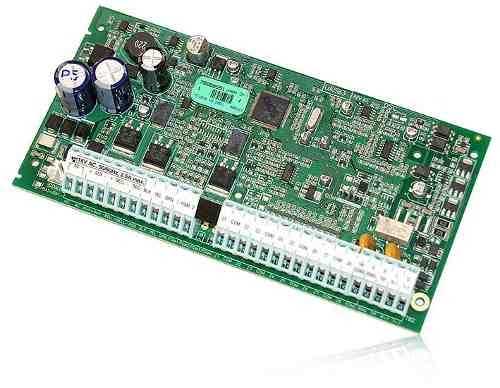

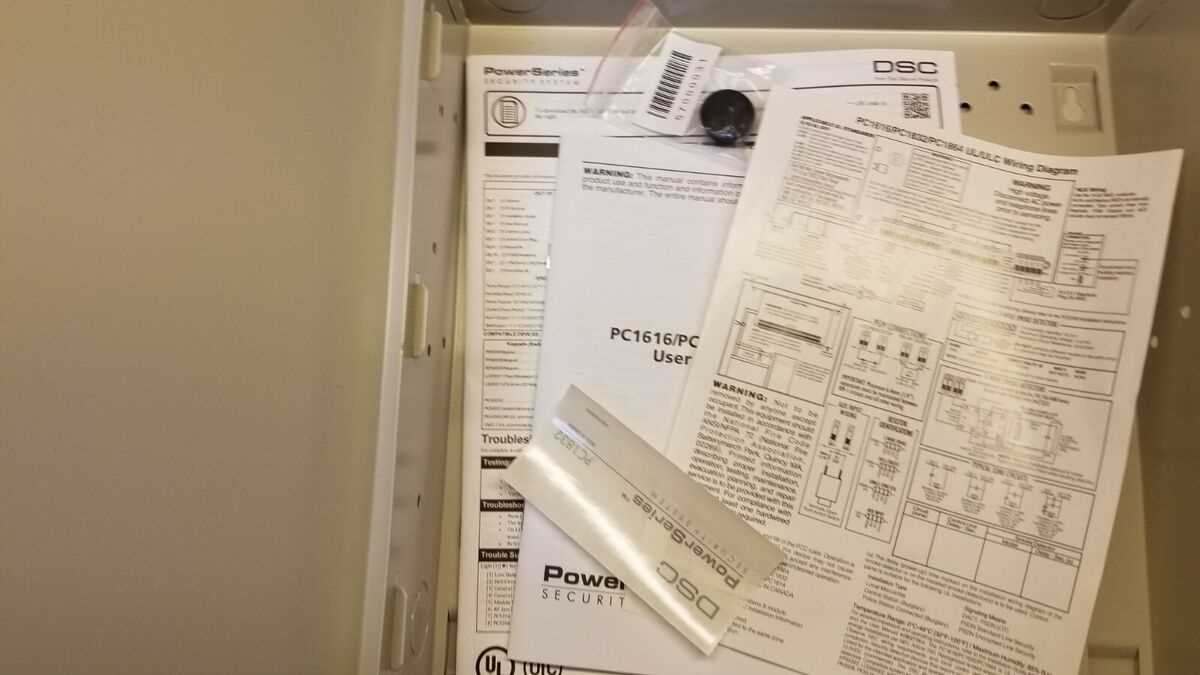

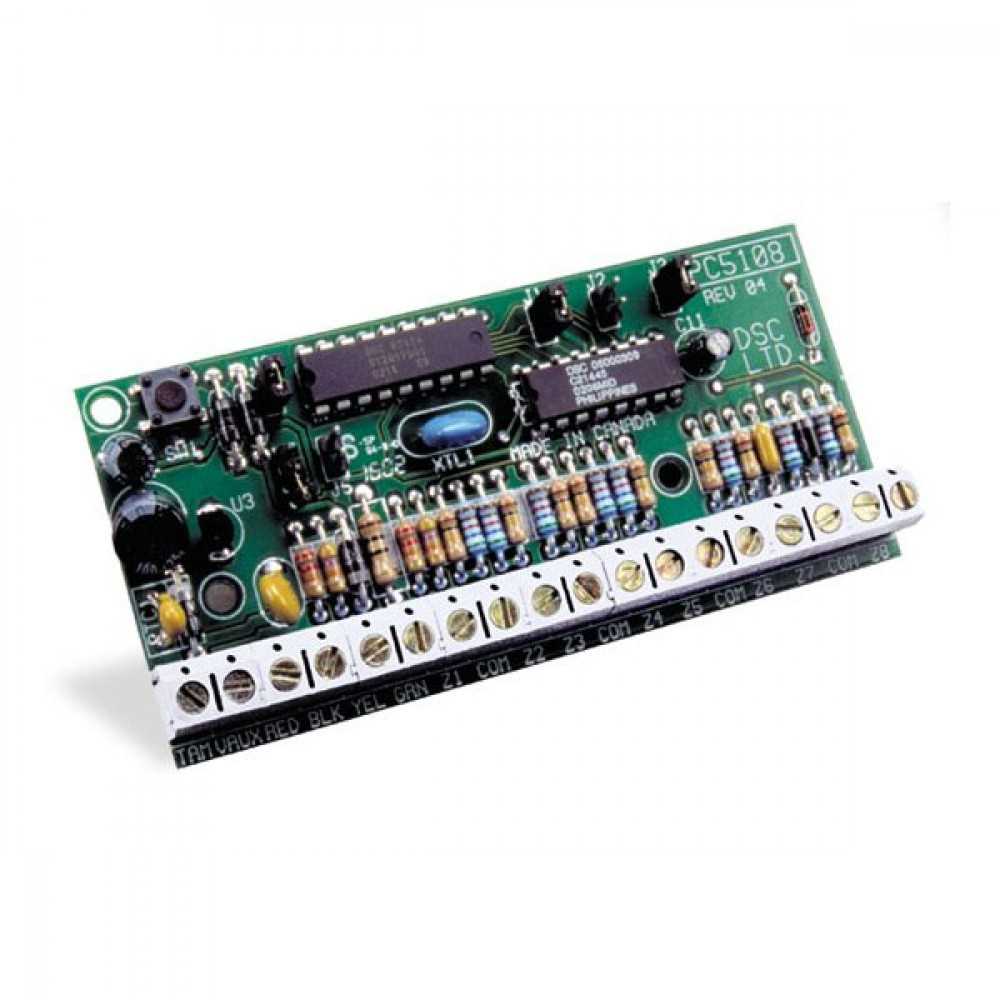

Guide de démarrage du DSC PC1832

Ce guide a pour but d’accompagner les utilisateurs dans la mise en place initiale d’un système de sécurité sophistiqué. Que vous soyez un novice ou un utilisateur expérimenté, il est essentiel de suivre les étapes appropriées pour garantir un fonctionnement optimal de votre équipement. Ce document vous fournira les informations nécessaires pour configurer votre dispositif efficacement.

Étapes préliminaires

- Déballer soigneusement l’appareil et vérifier tous les composants inclus.

- Lire la documentation fournie pour comprendre les caractéristiques et les spécificités de votre système.

- Choisir un emplacement adéquat pour l’installation, en tenant compte de la portée des capteurs.

Configuration de base

- Connecter l’alimentation selon les indications de la documentation.

- Accéder au panneau de contrôle pour initier la configuration.

- Programmer les codes d’accès selon les recommandations, en privilégiant la sécurité.

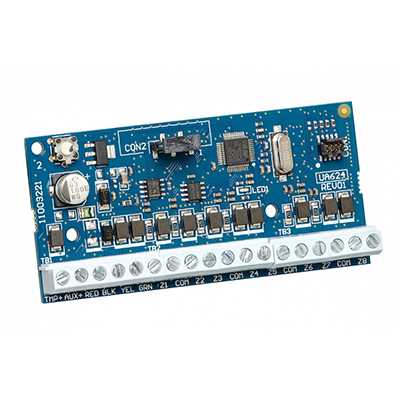

- Ajouter des dispositifs supplémentaires si nécessaire, tels que des capteurs ou des caméras.

- Tester le système pour s’assurer de son bon fonctionnement avant de l’utiliser régulièrement.

En suivant ces étapes, vous garantirez un démarrage en toute sécurité et vous serez en mesure de profiter pleinement des fonctionnalités de votre système de protection.

Présentation des fonctionnalités principales

Ce dispositif est conçu pour offrir une gamme complète de solutions de sécurité, visant à protéger les espaces résidentiels et commerciaux. Les caractéristiques intégrées permettent une surveillance efficace et une gestion simplifiée, garantissant ainsi une tranquillité d’esprit à ses utilisateurs.

Les fonctionnalités clés incluent une gestion avancée des alarmes, des options de contrôle à distance, ainsi qu’une interface intuitive pour faciliter l’interaction. Ces éléments contribuent à créer un environnement sécurisé, tout en s’adaptant aux besoins spécifiques de chaque utilisateur.

| Fonctionnalité | Description |

|---|---|

| Surveillance 24/7 | Permet une observation constante des lieux, assurant une réaction rapide en cas d’incident. |

| Alertes en temps réel | Notification immédiate sur mobile ou par email lors d’une intrusion ou d’un événement suspect. |

| Contrôle à distance | Gestion des paramètres et des alertes via une application mobile ou une interface web. |

| Intégration des capteurs | Compatibilité avec divers capteurs pour détecter les mouvements, les bris de verre et d’autres anomalies. |

Installation du système de sécurité

La mise en place d’un système de sécurité efficace est essentielle pour protéger votre domicile ou vos locaux professionnels. Ce processus implique plusieurs étapes clés, allant de la planification à l’activation finale. Il est crucial de suivre des instructions précises pour garantir une installation optimale et une fonctionnalité maximale.

Préparation et planification

Avant de commencer l’installation, il est important de déterminer les zones à surveiller. Établissez un plan détaillé en identifiant les points d’entrée, les fenêtres et les espaces sensibles. Assurez-vous également de disposer de tous les équipements nécessaires et de vérifier leur bon fonctionnement.

Installation des composants

Une fois la préparation effectuée, commencez à installer les différents éléments du système. Cela peut inclure des capteurs de mouvement, des caméras de surveillance et des détecteurs d’ouverture. Veillez à suivre les instructions spécifiques pour chaque appareil, en prenant soin de les placer à des emplacements stratégiques pour maximiser leur efficacité.

Configuration de la centrale d’alarme

La mise en place d’un système de sécurité est essentielle pour garantir la protection de votre espace. Ce processus implique une série d’étapes cruciales pour assurer le bon fonctionnement de l’appareil et la satisfaction des utilisateurs. La configuration adéquate permet de personnaliser les paramètres selon vos besoins spécifiques.

Premièrement, il est nécessaire de se familiariser avec l’interface de la centrale. Chaque élément, des capteurs aux claviers, doit être correctement identifié et connecté. Il est recommandé de consulter les indications fournies pour s’assurer que chaque dispositif est en place et opérationnel.

Ensuite, il faut procéder à l’enregistrement des zones de détection. Cela permet de définir quelles parties de votre espace seront surveillées. Chaque zone peut être configurée avec des niveaux de sensibilité variés, selon le type d’activité que vous souhaitez détecter.

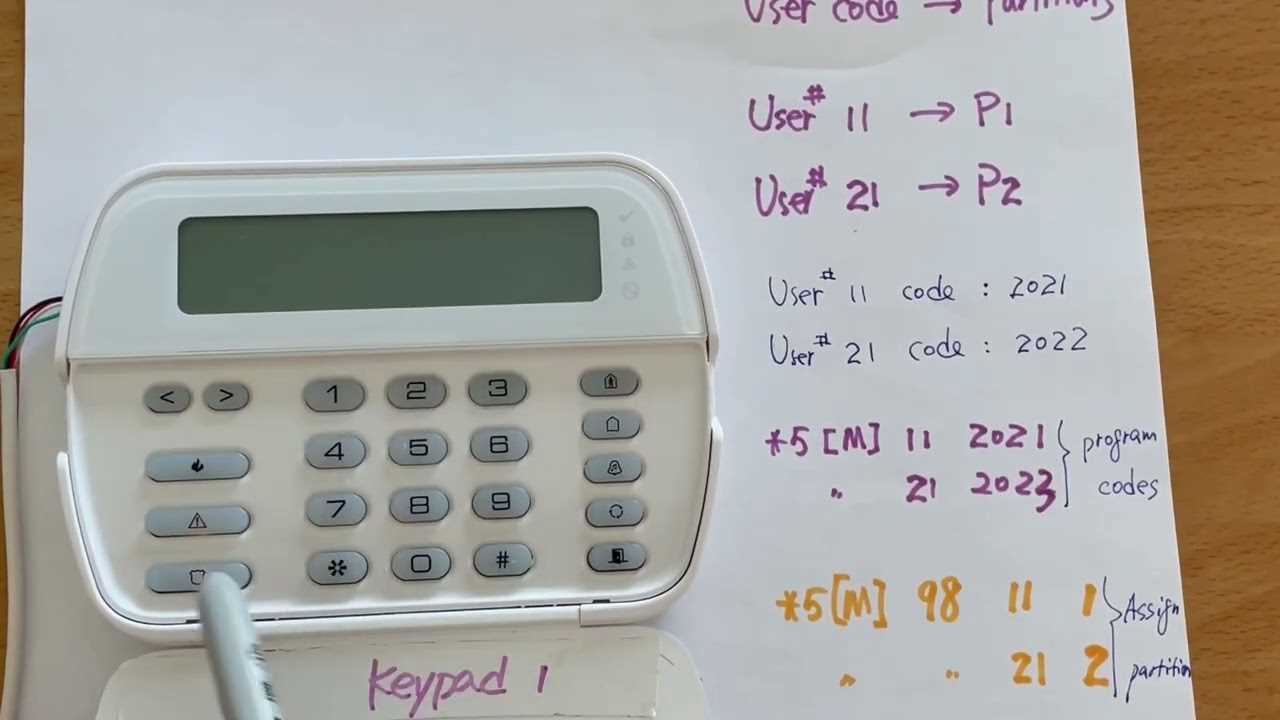

Enfin, la programmation des codes d’accès est essentielle pour garantir la sécurité. Chaque utilisateur peut se voir attribuer un code unique, facilitant ainsi le suivi des accès et le contrôle de l’utilisation du système. Il est conseillé de changer régulièrement ces codes pour renforcer la sécurité générale.

En suivant ces étapes, vous serez en mesure de configurer efficacement votre dispositif de sécurité, offrant ainsi une tranquillité d’esprit optimale.

Options de programmation avancées

Les fonctionnalités de configuration avancées permettent d’optimiser la gestion et la sécurité de votre système. En explorant ces options, les utilisateurs peuvent personnaliser leur expérience, adaptant les réglages selon leurs besoins spécifiques et les exigences de leur environnement.

Gestion des utilisateurs et des accès

Une des caractéristiques essentielles réside dans la possibilité de gérer différents niveaux d’accès pour les utilisateurs. Il est crucial de définir des droits spécifiques pour chaque membre afin de garantir la sécurité et la confidentialité des données. En attribuant des codes d’accès uniques et en programmant des horaires d’utilisation, vous pouvez contrôler efficacement qui a accès à votre système et à quel moment.

Programmation des événements et des alertes

La configuration d’événements personnalisés et d’alertes est également primordiale. Grâce à des réglages détaillés, vous pouvez planifier des notifications en cas d’incidents spécifiques, renforçant ainsi la réactivité face aux situations imprévues. Cette fonctionnalité vous permet d’ajuster les alertes selon des critères définis, assurant une surveillance optimale de vos installations.

Utilisation de l’interface utilisateur

L’interface graphique d’un système de sécurité permet aux utilisateurs de gérer efficacement les fonctionnalités de l’appareil. Elle offre un accès intuitif aux diverses options et réglages, facilitant ainsi la navigation et l’interaction avec le dispositif. Grâce à une disposition claire et à des icônes explicites, les utilisateurs peuvent rapidement se familiariser avec les différentes sections.

Les fonctionnalités principales sont généralement accessibles via un tableau de bord central, où chaque option est présentée de manière concise. Cela inclut la gestion des zones, le contrôle des alertes et la personnalisation des paramètres. En sélectionnant les icônes appropriées, les utilisateurs peuvent facilement modifier les réglages en fonction de leurs besoins spécifiques.

De plus, des aides contextuelles et des instructions détaillées sont souvent disponibles pour guider les utilisateurs à travers les différentes étapes de configuration. Cette approche aide à minimiser les erreurs et à garantir que chaque aspect du système fonctionne selon les attentes. Ainsi, une expérience optimale est assurée, même pour les utilisateurs moins expérimentés.

Gestion des utilisateurs et permissions

La gestion des accès est un élément essentiel pour assurer la sécurité et l’efficacité d’un système. Cela implique de définir qui peut accéder à quelles ressources et quelles actions peuvent être effectuées. Un contrôle rigoureux des permissions permet non seulement de protéger les données sensibles, mais aussi d’optimiser l’utilisation des ressources disponibles.

Création et modification des profils

Pour garantir une administration efficace, il est crucial de pouvoir créer et modifier les profils des différents membres. Chaque profil peut être personnalisé en fonction des besoins et des rôles de l’individu au sein de l’organisation. L’ajout de nouveaux utilisateurs et l’ajustement des permissions existantes doivent être réalisés de manière fluide, avec une attention particulière à la sécurité.

Suivi et audit des accès

Il est également nécessaire de mettre en place des mécanismes de suivi et d’audit des accès. Ces mesures permettent de détecter toute activité suspecte et d’assurer la conformité aux politiques internes. Un rapport détaillé sur les actions réalisées par chaque utilisateur peut fournir des informations précieuses pour améliorer la sécurité et les protocoles en place.

Connectivité avec les périphériques

La connexion aux appareils externes est essentielle pour maximiser l’efficacité d’un système de sécurité. Cela permet non seulement d’étendre les fonctionnalités, mais aussi d’assurer une communication fluide entre les différents éléments de l’installation.

Types de connexions

Il existe plusieurs types de connexions disponibles, notamment les options filaires et sans fil. Les connexions filaires garantissent une stabilité et une rapidité de transmission, tandis que les solutions sans fil offrent une flexibilité accrue dans le placement des appareils.

Configuration et intégration

Pour une intégration optimale, il est crucial de suivre les étapes de configuration recommandées. Cela comprend l’attribution des adresses, la vérification des paramètres de sécurité et l’assurance d’une compatibilité entre les dispositifs. Une bonne configuration peut significativement améliorer la réactivité et la fiabilité du système.

Diagnostic des problèmes courants

Lorsque l’on utilise un système de sécurité électronique, il est fréquent de rencontrer des situations nécessitant une attention particulière. Ce chapitre vise à identifier et à résoudre les soucis habituels que l’on peut rencontrer avec ces dispositifs. Une approche méthodique permet de restaurer rapidement le bon fonctionnement de l’équipement.

| Problème | Symptômes | Solutions possibles |

|---|---|---|

| Échec de la communication | Alertes de perte de signal | Vérifier les connexions, s’assurer que l’antenne est correctement positionnée |

| Faux positifs | Alarmes déclenchées sans raison | Contrôler les capteurs, vérifier les paramètres de sensibilité |

| Problème d’alimentation | Indicateurs de batterie faibles | Remplacer les piles ou vérifier l’alimentation principale |

| Configuration erronée | Fonctionnalités inaccessibles | Revoir les paramètres via le panneau de contrôle, réinitialiser si nécessaire |

La compréhension de ces problèmes courants et de leurs solutions peut grandement faciliter l’utilisation quotidienne de l’appareil. En cas de difficultés persistantes, il est recommandé de consulter un professionnel qualifié.

Procédures de maintenance régulière

Pour garantir un fonctionnement optimal de votre système de sécurité, il est essentiel d’effectuer des vérifications et des entretiens réguliers. Ces actions préventives permettent de détecter d’éventuels problèmes avant qu’ils ne deviennent graves.

- Vérifiez régulièrement l’état des batteries et remplacez-les si nécessaire.

- Testez le système d’alarme au moins une fois par mois.

- Assurez-vous que les capteurs et les caméras sont propres et bien positionnés.

- Révisez les connexions et les câblages pour éviter toute défaillance.

En suivant ces étapes, vous vous assurez que votre dispositif reste fiable et efficace face aux éventuelles menaces.

Programmation des scénarios d’alarme

La configuration des scénarios de sécurité permet d’adapter le système de protection aux besoins spécifiques de l’utilisateur. Ces scénarios définissent comment le système réagit face à différentes situations, garantissant ainsi une réponse rapide et appropriée en cas d’incident. En personnalisant ces réglages, il est possible d’optimiser l’efficacité de la surveillance et de réduire les faux positifs.

Pour commencer la programmation des scénarios, il est essentiel de se familiariser avec les différentes options disponibles. Cela inclut la définition des zones de détection, le choix des capteurs à activer, et la programmation des délais d’alerte. Chaque paramètre peut être ajusté selon les préférences de l’utilisateur, offrant ainsi une flexibilité maximale.

Une fois les paramètres choisis, il est recommandé de tester chaque scénario en simulant des situations d’alarme. Cela permet de s’assurer que les réactions du système sont conformes aux attentes et que toutes les alertes fonctionnent correctement. De plus, il est crucial de mettre à jour régulièrement ces scénarios en fonction des changements dans l’environnement ou des nouvelles menaces potentielles.

En somme, la programmation efficace des scénarios de sécurité contribue à une protection optimale, assurant la tranquillité d’esprit des utilisateurs tout en renforçant leur sécurité. Investir du temps dans cette étape est fondamental pour bénéficier d’un système performant et réactif.

Intégration avec les systèmes domotiques

La connexion de systèmes de sécurité avec des dispositifs intelligents offre une multitude de possibilités pour améliorer la gestion de la maison. Cette synergie permet non seulement de renforcer la protection, mais aussi de faciliter la vie quotidienne en automatisant certaines tâches. L’intégration fluide entre différents équipements peut transformer une simple habitation en un environnement intelligent et réactif.

Avantages de l’intégration

Les principaux bénéfices d’une telle intégration incluent la centralisation des contrôles, ce qui permet de gérer tous les systèmes via une seule interface. Les utilisateurs peuvent surveiller l’état de leur domicile en temps réel, recevoir des alertes instantanées et même activer des scénarios automatisés. Par exemple, lorsque le système détecte un mouvement, il peut simultanément allumer les lumières ou envoyer une notification au smartphone.

Compatibilité et installation

Pour tirer pleinement parti de cette interconnexion, il est essentiel de vérifier la compatibilité des dispositifs avant l’installation. La plupart des équipements modernes supportent des protocoles courants, ce qui facilite leur intégration. L’installation peut nécessiter des compétences techniques, mais de nombreuses solutions sont conçues pour être simples et accessibles, même pour les utilisateurs moins expérimentés.

Conseils pour la sécurité optimale

Assurer la protection de votre domicile ou de vos locaux nécessite une approche réfléchie et méthodique. En suivant certaines recommandations, vous pouvez maximiser la

Options de notification et alertes

Dans un système de sécurité, les mécanismes de notification et d’alerte jouent un rôle essentiel pour garantir la réactivité face aux incidents. Ces fonctionnalités permettent aux utilisateurs d’être informés en temps réel des événements critiques, offrant ainsi une tranquillité d’esprit accrue. La personnalisation de ces options est cruciale pour répondre aux besoins spécifiques de chaque utilisateur.

Personnalisation des alertes

Les utilisateurs peuvent définir les types d’événements qui déclencheront des notifications, allant des intrusions aux pannes de système. Grâce à des paramètres flexibles, il est possible de choisir les canaux de communication, qu’il s’agisse d’appels, de messages texte ou de courriels. Cela garantit que les informations importantes parviennent rapidement à la personne concernée.

Gestion des niveaux d’urgence

Les options avancées permettent également de classer les alertes selon leur degré de gravité. En attribuant des priorités aux différents types d’événements, les utilisateurs peuvent mieux gérer leur temps et leurs ressources lors de situations critiques. Une réponse appropriée peut ainsi être mise en place rapidement, minimisant les risques potentiels.

Récupération des données système

La récupération des informations du système est une étape cruciale pour assurer le bon fonctionnement d’un dispositif de sécurité. Ce processus permet de restaurer et de sauvegarder les configurations et les événements importants, garantissant ainsi une réponse rapide en cas de besoin. En maîtrisant les outils disponibles, les utilisateurs peuvent minimiser les interruptions de service et garantir une gestion efficace des incidents.

Pour commencer, il est essentiel de connaître les différentes méthodes de récupération. Cela inclut l’accès aux journaux d’événements et la sauvegarde des paramètres de configuration. Une attention particulière doit être portée aux fichiers critiques qui peuvent être affectés par des pannes ou des erreurs.

En outre, une procédure régulière de sauvegarde doit être établie. Cela inclut non seulement la sauvegarde des données, mais aussi la vérification de leur intégrité. Utiliser des supports de stockage sécurisés et fiables est recommandé pour éviter toute perte d’informations précieuses.

Enfin, il est important de s’assurer que tous les utilisateurs impliqués sont formés pour gérer les processus de récupération. La connaissance des procédures et des outils disponibles est essentielle pour garantir une réaction efficace face à tout incident. Une bonne préparation permettra d’optimiser la continuité des opérations.

Questions fréquentes sur le DSC PC1832

Ce segment aborde les interrogations courantes concernant un système de sécurité résidentiel populaire, souvent utilisé pour la protection des biens. Les utilisateurs peuvent se poser des questions sur son installation, son utilisation quotidienne et la résolution de problèmes. Voici quelques-unes des préoccupations les plus fréquemment rencontrées.

Installation et configuration

- Quels sont les composants nécessaires à l’installation de ce système ?

- Comment effectuer la configuration initiale de l’appareil ?

- Y a-t-il des spécificités à respecter lors du câblage ?

Fonctionnalités et utilisation

- Quelles sont les principales fonctions disponibles ?

- Comment programmer des alarmes et des capteurs ?

- Est-il possible de connecter d’autres appareils de sécurité ?

Dépannage et maintenance

- Que faire en cas de déclenchement intempestif de l’alarme ?

- Comment réinitialiser le système après une coupure de courant ?

- Quels sont les conseils pour maintenir l’équipement en bon état ?

Comparaison avec d’autres modèles

Dans ce segment, nous allons examiner les différences et similitudes entre divers systèmes de sécurité disponibles sur le marché. L’objectif est de fournir une vue d’ensemble qui aidera les utilisateurs à choisir le modèle le mieux adapté à leurs besoins spécifiques.

Analyse des fonctionnalités

Chaque système présente des caractéristiques uniques qui peuvent influencer la décision d’achat. Certains modèles offrent des options avancées telles que la surveillance à distance, tandis que d’autres se concentrent sur la simplicité d’utilisation et l’installation rapide. En comparant ces éléments, il devient plus facile d’identifier quel produit répond le mieux aux exigences de sécurité souhaitées.

Rapport qualité-prix

Le rapport qualité-prix est également un critère déterminant lors de la sélection d’un dispositif. Bien que certains modèles puissent sembler coûteux à première vue, leurs fonctionnalités étendues et leur durabilité peuvent justifier l’investissement initial. En revanche, d’autres solutions plus économiques peuvent suffire pour des besoins moins complexes. Cette analyse permet de peser le pour et le contre de chaque option sur le marché.

Support technique et ressources utiles

Pour garantir une utilisation optimale de votre système de sécurité, il est essentiel d’accéder à des outils d’assistance et à des documents de référence. Ces ressources peuvent fournir des informations précieuses pour résoudre les problèmes courants et améliorer l’expérience utilisateur. Une bonne compréhension de ces supports peut vous aider à tirer le meilleur parti de votre équipement.

Assistance en ligne

De nombreux fournisseurs offrent des plateformes en ligne où les utilisateurs peuvent trouver des guides, des FAQ et des vidéos explicatives. Ces ressources permettent de répondre rapidement aux questions fréquentes et de suivre des tutoriels étape par étape. N’hésitez pas à explorer ces options pour approfondir vos connaissances.

Communautés et forums

Participer à des forums et des groupes en ligne dédiés peut également être bénéfique. Ces espaces permettent d’échanger avec d’autres utilisateurs, de partager des expériences et de trouver des solutions à des problèmes spécifiques. La collaboration entre utilisateurs peut souvent mener à des réponses plus rapides et à des conseils pratiques.